In der heutigen Episode stellt der Sven sich mal ganz dumm und fragt: Was ist Risiko?

Für die Einen, das beste Tabletop-Strategiespiel der Welt und für die Anderen die schönste Nebensache der Informationssicherheit. Ach ja… und dann gibt es noch die Leute, die es für einen der Grundpfeiler der Informationssicherheit halten.

Hausmeisterei

- Danke fürs PineTab!

- Allianz für Cyber-Sicherheit

Datenverluste

- 09.11.2021: Robinhood Trading App Suffers Data Breach Exposing 7 Million Users‘ Information

- 14.11.2021: Impfzertifikate gefälscht: Daten von 500.000 Moskauern stehen zum Verkauf

- 22.11.2021: GoDaddy data breach hits 1.2 million Managed WordPress customers

- 14.12.2021: Zapptales: Datenleck bei Chat-Buch-Software aufgedeckt

News

- 02.12.2021: „Ziele gänzlich verfehlt“: Rechnungshof hält De-Mail für teuren Misserfolg

- 09.11.21: ProSite … alter Klabauter, das ist doch kein Hoster

- 20.11.2021:Some Tesla owners unable to unlock cars due to server errors

- 08.11.2021: Conrad Connect wird beendet

- 06.12.2021: Corona: Luca-App nach nur einem Jahr vor dem Aus?

- 07.12.2021: Falschparker: Berlin plant Parksünder-Überwachung mit Kameraautos

- 07.12.2021: Microsoft gelingt Schlag gegen chinesische Cybergang „Nickel“

- BSI: Kritische Schwachstelle in log4j veröffentlicht (CVE-2021-44228)

- Log4Shell: BSI vergibt höchste Warnstufe für Log4J-Lücke – Golem.de

- Log4J-Lücke: Warum Log4Shell so gefährlich ist und was (nicht) hilft – Golem.de

- Log4J-Lücke: BSI gibt vorschnell Entwarnung für Verbraucher – Golem.de

- BlueTeam CheatSheet * Log4Shell* | Last updated: 2021-12-15 0016 UTC · GitHub

- cve.org: CVE-2021-44228 Detail

- cvedetails.com: CVE-2021-44228

- 14.12.2021: Passwortmanager: KeepassX offiziell eingestellt – Golem.de

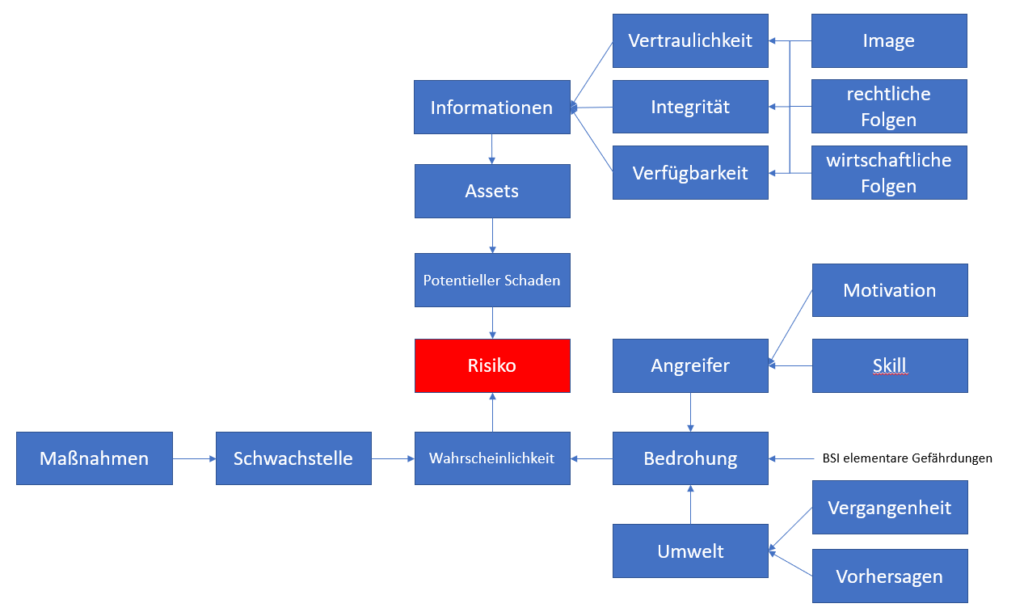

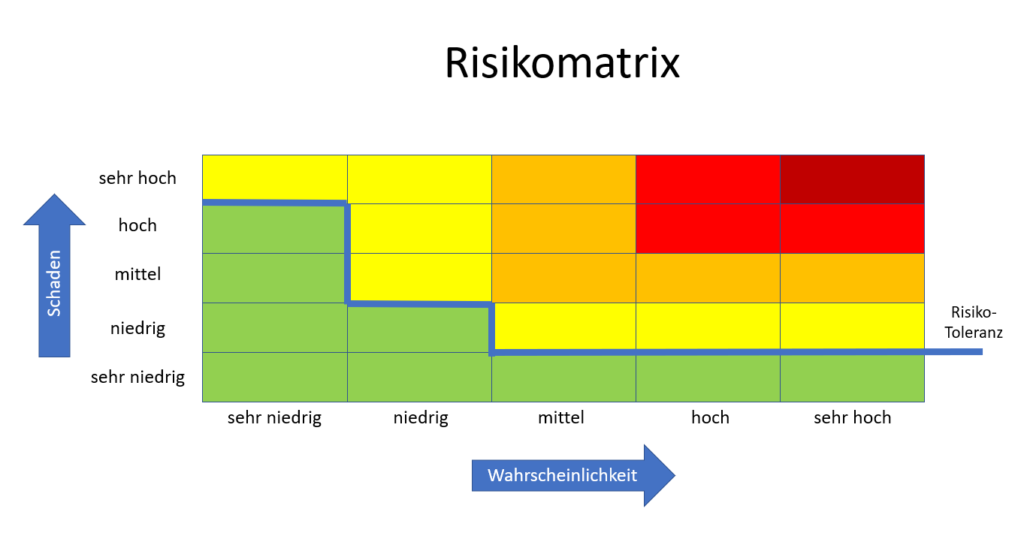

Thema: Risiko

- Wikipedia: Sicherheit, Risiko

- Elementare Gefährdungen (BSI)

- Versicherer erweitern Risikoeinschätzung von Naturgefahren

- Hochwassergefahren- und Hochwasserrisikokarten

Aufgenommen am: 15.12.2021

Veröffentlicht am: 16.11.2021

Intro & Outro Chiptune CC BY SA 4.0: Pumped by ROCCOW

Logo CC BY 2.0 Richard Patterson

Disclaimer

In diesem Podcast werden Techniken oder Hardware vorgestellt, die geeignet sind, andere Systeme anzugreifen. Dies geschieht ausschließlich zu Bildungszwecken, denn nur, wenn man die Angriffstechniken kennt, kann man sich effektiv davor schützen. Denkt immer daran, diese Techniken oder Hardware nur bei Geräten anzuwenden, deren Eigner oder Nutzer das erlaubt haben.Der unerlaubte Zugriff auf fremde Infrastruktur ist strafbar (In Deutschland §202a, §202b, §202c StGB).

Hallo,

mich würde interessieren, was genau Stefan gegen den Bayerischen Rundfunk hat.

Vielleicht gab es da Vorfälle, die den BR mir auch unsympathisch machen würde.

Viele Grüße

Hallo ihr zwei… ich komme der Gegenwart immer näher. Aktuell seid ihr noch in den Ausläufen der Pandemie. (Ist Stefans piepender Rauchmelder inzwischen repariert? >.< )

Da ihr das beA schon häufiger erwähnt habt: nein, man kann mit dem beA keine herkömmlichen Mailboxen erreichen. Das Ding basiert nicht auf SMTP/POP/IMAP, sondern genauso wie die VPS (Verwaltungspostfach) und das EGVP (Elektronische Gerichts- und Verwaltungspostfach) auf OSCI. Das sind im Grunde genommen mit Zertifkate (auf SmartCards) signierte (/verschlüsselte?) und in XML gekapselte Daten, die über HTTPS-Webschnittstellen übertragen werden. Das OSCI-Protokoll wiederum sorgt dann für Sende- und Empfangsbestätigungen, um es rechtssicher zu machen.

OSCI selbst muss es bereits seit 2010 in etwa geben